|

Size: 2573

Comment:

|

Size: 2575

Comment:

|

| Deletions are marked like this. | Additions are marked like this. |

| Line 51: | Line 51: |

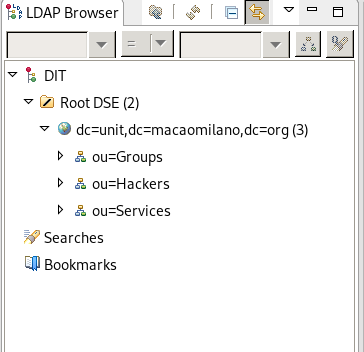

| Clicchiamo su Finish. A questo punto nel pannello in basso a sinistra dovremmo vedere la nostra connessione LDAP creata con nome {{{zaphoda-localhost}}}. Doppio click e ci connettiamo. Se appaiono errori di certificato TLS è abbastanza normale perché LDAP presenta un certificato TLS per un nome diverso da {{localhost}}. Continuiamo e dovremmo ottenere questa lista nel pannello di sinistra in alto: | Clicchiamo su Finish. A questo punto nel pannello in basso a sinistra dovremmo vedere la nostra connessione LDAP creata con nome {{{zaphoda-localhost}}}. Doppio click e ci connettiamo. Se appaiono errori di certificato TLS è abbastanza normale perché LDAP presenta un certificato TLS per un nome diverso da {{{localhost}}}. Continuiamo e dovremmo ottenere questa lista nel pannello di sinistra in alto: |

Gestione utenze e permessi in LDAP

I servizi offerti da zaphoda sono tutti linkati ad un'unico LDAP, presente sulla macchina stessa. In attesa che phi sia completo, e renda quindi più semplice la gestione delle utenze, possiamo operare a mano.

Io non sono riuscito a far funzionare correttamente ldapvi (editor di ldap simile a vi), e ricorro quindi ad una applicazione ad interfaccia grafica: ApacheDirectoryStudio

Per installarlo su debian:

sudo apt install apacheds

Per usarlo, dato che LDAP è bindato solo in localhost, bisogna fare un forward locale con ssh. Io uso localmente la porta 10389 per parlare alla 389 (porta di LDAP) su localhost di zaphoda:

ssh -L 10389:localhost:389 mio_utente@abbiamoundominio.org -N -f

Si possono omettere -N -f, e il processo ssh non andrà in background.

Possiamo adesso usare ApacheDirectoryStudio parlando con ldap sul nostro localhost:10389.

Configurazione ApacheDirectoryStudio

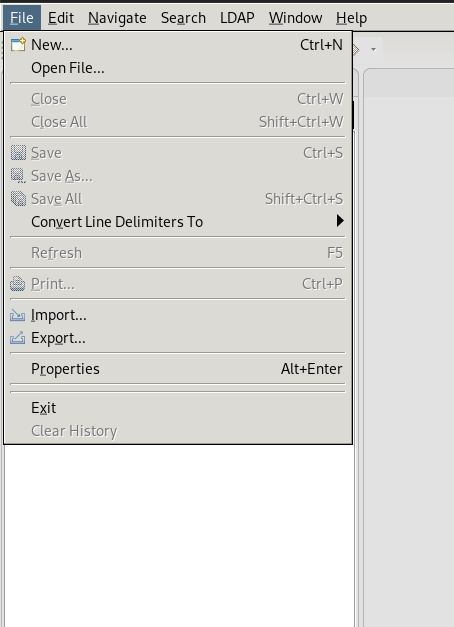

Dal menu in alto a sinistra, andiamo su File > New

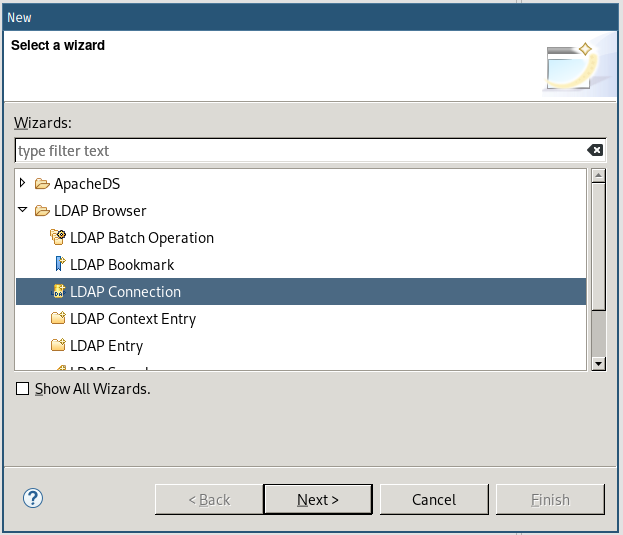

Selezioniamo LDAP Browser > LDAP Connection

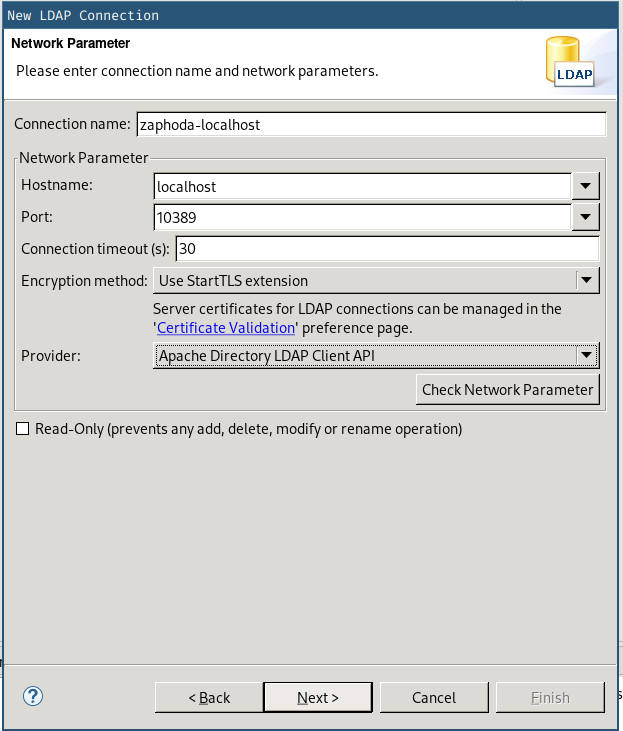

Chiamiamo la connessione come vogliamo, ad esempio zaphoda-localhost e specifichiamo i seguenti parametri di connessione:

Hostname: locahost

Port: 10389 (o la porta su cui scegliamo di fare il bind locale nel passo precedente di ssh)

Encryption method: Use StartTLS extension

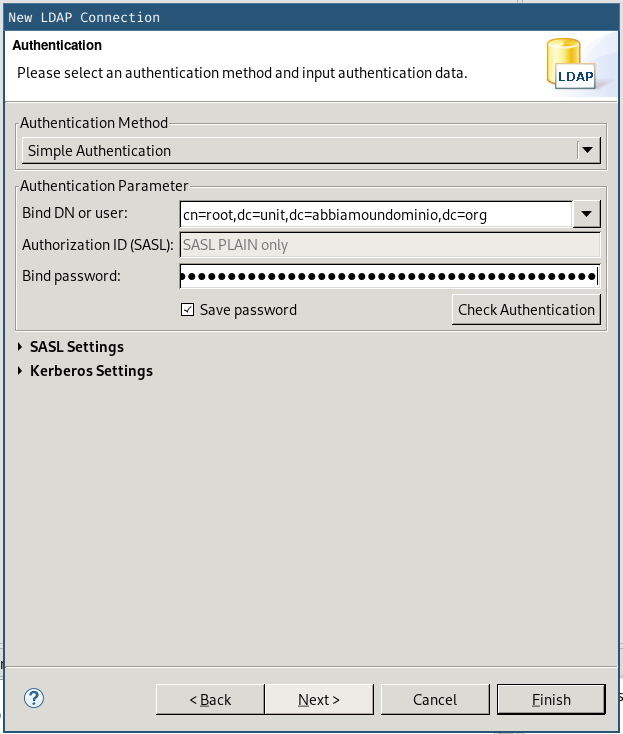

Clicchiamo Next e andiamo al pannello di inserimento delle credenziali del'utente root (quindi facciamo attenzione)

User: cn=root,dc=unit,dc=macaomilano,dc=org (Nell'immagine l'utente è diverso ![]() )

)

Password: ***************************************

Clicchiamo su Finish. A questo punto nel pannello in basso a sinistra dovremmo vedere la nostra connessione LDAP creata con nome zaphoda-localhost. Doppio click e ci connettiamo. Se appaiono errori di certificato TLS è abbastanza normale perché LDAP presenta un certificato TLS per un nome diverso da localhost. Continuiamo e dovremmo ottenere questa lista nel pannello di sinistra in alto:

Aggiunta utente

TODO

Aggiunta ai gruppi

TODO